Как удалить порно информер Windows заблокирован! Приложением Microsoft Security Essentials …Пополнить номер абонента Билайн +79676716403 на сумму 1000 рублей и тд…

Уж сколько раз твердили миру…закончилась лицензия на антивирус — купи продление!!! Ан нет ничего люди не боятся и продолжают лазить по просторам нета с незащищенным компьютером.

История получается такого содержания…

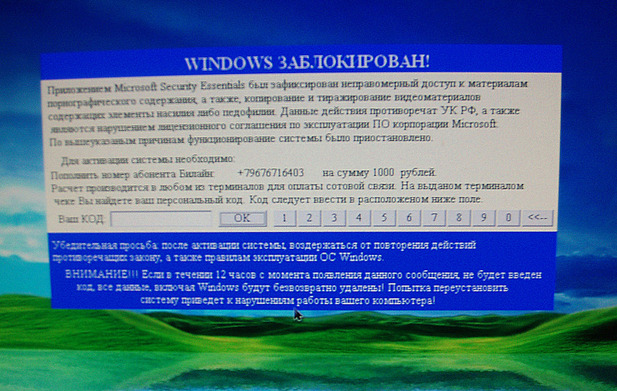

Итак попадает в руки комп с блокировкой рабочего стола следующего типа:

Windows заблокирован!

Приложением Microsoft Security Essentials

Текст на баннере следующего содержания:

Windows заблокирован!

Приложением Microsoft Security Essentials был заблокирован неправомерный доступ к материалам порнографического содержания, а также, копирование и тиражирование видеоматериалов содержащих элементы насилия либо педофилии….

Для активации системы необходимо:

Пополнить номер абонента Билайн +79676716403 на сумму 1000 рублей и тд…и тп

Шаг №1.

Для начала как водится пробуем на сайтах антивирусов посмотреть коды разблокировки…

https://www.drweb.com/xperf/unlocker/

http://sms.kaspersky.ru/

http://www.esetnod32.ru/.support/winlock/

В первом случае…DrWeb определяет блокировщик как

Trojan.Winlock.6049 и пишет…

Важно: У данного типа блокировщиков отсутствуют коды разблокировки.

Инструкция для самостоятельной разблокировки доступназдесь

Нам это подходит мало и мороки там очень много…Мы, как говорил маленький Володя, пойдем другим путем!!!

В двух остальных случаях помощи тоже не находится… ((

((

Шаг №2.

Качаем со всех 3-х сайтов Live CD от DrWeb, Касперского и Eset…здесь ничего сложного (только с Есетом небольшая проблема была… очень долго качался файл и не закачивался правильного объема почему-то меньшего, приходилось перекачивать 3 раза)

Шаг №3.

Пишем образы на болванки на небольших скоростях..

Я писал с помощью Ultra ISO, но тут как кому удобней можно и Nero использовать…

Шаг №4.

Лезем в BIOS и ставим загрузку с CD-DVD первой (Как это сделать думаю все знают)

Шаг №5.

Загружаемся с Live CD и в идеале после загрузки в визуальном режиме начинаем сканировать диски…

Все бы хорошо, но…базы на дисках я обновить не смог…сетевая карта подвела! Она просто не определилась

DrWeb в визуальном режиме ничего не обнаружил соответственно…но в текстовом после перезагрузки он что-то исправил и я попал наконец-то в безопасном режиме на рабочий стол!!!

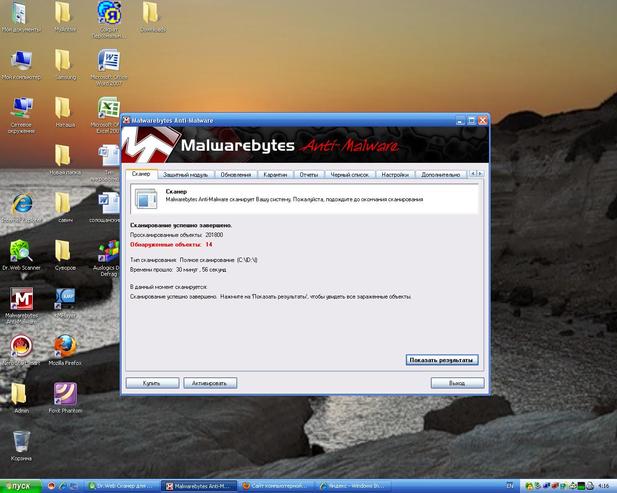

Далее по накатанной схеме качаем последний AVZи Malwarebytes Anti-Malware 1.65.1.1000 c http://www.malwarebytes.org

Первая программа обнаружила 1 уязвимость…а вот вторуюю я пользую уже не впервой и результатами ее очень доволен…жаль что версии на сайте в общем то платные но триальные…

Результаты ниже:

Текстовой файл после обнаружения…

Malwarebytes Anti-Malware 1.65.1.1000

www.malwarebytes.org

Версия базы данных: v2012.09.29.05

Windows XP Service Pack 3 x86 NTFS

Internet Explorer 8.0.6001.18702

Admin :: MICROSOF-2F6686 [администратор]

17.11.2012 3:13:17

mbam-log-2012-11-17 (04-18-08).txt

Тип сканирования: Полное сканирование (C:\|D:\|)

Опции сканирования включены: Память | Запуск | Реестр | Файловая система | Эвристика/Дополнительно | Эвристика/Шурикен | PUP | PUM

Опции сканирования отключены: P2P

Просканированные объекты: 201800

Времени прошло: 30 минут, 56 секунд

Обнаруженные процессы в памяти: 0

(Вредоносных программ не обнаружено)

Обнаруженные модули в памяти: 0

(Вредоносных программ не обнаружено)

Обнаруженные ключи в реестре: 0

(Вредоносных программ не обнаружено)

Обнаруженные параметры в реестре: 10

HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run|S603797 (Trojan.Agent) -> Параметры: C:\Temp\5.538514518267887E8.exe -> Действие не было предпринято.

HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run|YI9B2F0F4EXG0FWZFEK (Trojan.SpyEyes.R) -> Параметры: C:\systemhost\24FC2AE3E82.exe -> Действие не было предпринято.

HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run|S16859100 (Trojan.Agent) -> Параметры: C:\Temp\5.538514518267887E8.exe -> Действие не было предпринято.

HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run|S1796151 (Trojan.Agent) -> Параметры: C:\Temp\5.538514518267887E8.exe -> Действие не было предпринято.

HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run|S131311 (Trojan.Agent) -> Параметры: C:\Temp\5.538514518267887E8.exe -> Действие не было предпринято.

HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run|S1114175 (Trojan.Agent) -> Параметры: C:\Temp\5.538514518267887E8.exe -> Действие не было предпринято.

HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run|S16213138 (Trojan.Agent) -> Параметры: C:\Temp\5.538514518267887E8.exe -> Действие не было предпринято.

HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run|S7182150 (Trojan.Agent) -> Параметры: C:\Temp\5.538514518267887E8.exe -> Действие не было предпринято.

HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run|S103115156 (Trojan.Agent) -> Параметры: C:\Temp\5.538514518267887E8.exe -> Действие не было предпринято.

HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run|S87143128 (Trojan.Agent) -> Параметры: C:\Temp\5.538514518267887E8.exe -> Действие не было предпринято.

Объекты реестра обнаружены: 3

HKLM\SOFTWARE\Microsoft\Security Center|FirewallDisableNotify (PUM.Disabled.SecurityCenter) -> Плохо: (1) Хорошо: (0) -> Действие не было предпринято.

HKLM\SOFTWARE\Microsoft\Security Center|UpdatesDisableNotify (PUM.Disabled.SecurityCenter) -> Плохо: (1) Хорошо: (0) -> Действие не было предпринято.

HKLM\SOFTWARE\Microsoft\Security Center|AntiVirusDisableNotify (PUM.Disabled.SecurityCenter) -> Плохо: (1) Хорошо: (0) -> Действие не было предпринято.

Обнаруженные папки: 0

(Вредоносных программ не обнаружено)

Обнаруженные файлы: 1

C:\Program Files\LouderIt\LConfig.exe (Trojan.Agent) -> Действие не было предпринято.

(конец)

Все это потом было вручную удалено!!!!!!!!!!!!!!

Malwarebytes Anti-Malware

Из карантина нужно удалять каждый!!!

Malwarebytes Anti-Malware

Ну и остается установить новую лицензию и полностью прогнать компьютер на предмет остатков вирусняков ))

))

Проверьте ваши файлы антивирусом DrWeb

Источник wordpress.drcomp.su